tgoop.com/linux_gram/8432

Last Update:

Исследователи из Outpost24 представили детальный портрет киберпреступника EncryptHub (он же SkorikARI, LARVA-208, Water Gamayun), который умудряется одновременно взламывать сотни целей и получать благодарности от Microsoft за найденные уязвимости. Картина рисуется противоречивая: технически подкованный одиночка с непростой биографией, балансирующий между криминалом и попытками легального ресерча, но при этом совершающий детские ошибки в операционной безопасности (OpSec).

На "темной стороне" EncryptHub отметился активностью примерно с первой половины 2024 года. Его арсенал включает собственный стилер Fickle Stealer (написан на Rust, распространялся через фейковый сайт WinRAR и репозиторий encrypthub на GitHub), EncryptRAT, а также ранее неизвестные бэкдоры SilentPrism и DarkWisp. Ему также приписывают эксплуатацию 0-day уязвимости в Microsoft Management Console (CVE-2025-26633, MSC EvilTwin) для доставки своих пейлоадов. Масштабы его деятельности впечатляют: по оценкам PRODAFT, за последние 9 месяцев он скомпрометировал более 618 целей, преимущественно из корпоративного сектора.

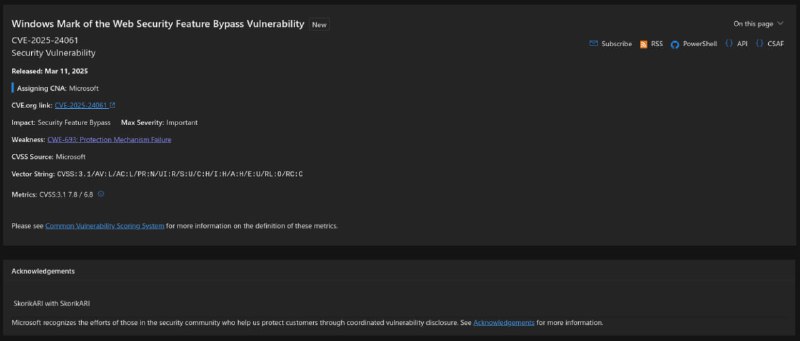

Параллельно с этой криминальной деятельностью, EncryptHub (под псевдонимом SkorikARI) занимался поиском уязвимостей и репортингом в MSRC. За это он получил официальное признание от Microsoft за обнаружение двух багов, исправленных в одном из недавних Patch Tuesday: CVE-2025-24061 (CVSS 7.8) - обход защитной функции Mark-of-the-Web (MotW), и CVE-2025-24071 (CVSS 6.5) - спуфинг в Проводнике Windows. Это создает картину человека, пытающегося усидеть на двух стульях.

Ключом к его деанонимизации и пониманию всей картины стали катастрофические провалы в OpSec. Самой грубой ошибкой было массовое переиспользование паролей: десятки аккаунтов, включая критически важные (C2-сервера, доменные регистраторы, хостинг, SSL-провайдеры, криптобиржи), использовали практически идентичные, к тому же слабые пароли. Ситуацию усугубляло почти полное отсутствие 2FA; единственное исключение – личный Gmail, но бэкап-коды двухфакторной аутентификации хранились в незашифрованном .txt файле и утекли во время самозаражения его же стилером. Он также смешивал все контексты, используя одни и те же учетные данные и личные email-адреса как для легальной работы, так и для криминальной деятельности, логинясь в личные аккаунты с той же машины, где разрабатывал малварь.

Небезопасность его инфраструктуры была вопиющей. Его C2-сервера работали с включенным листингом директорий, что позволило обнаружить конфигурационные файлы с токенами Telegram-ботов. Один из C2 был развернут с дефолтной установкой XAMPP, раскрывавшей реальный IP за Cloudflare. Он переиспользовал одинаковые алиасы в TLS-сертификатах для разных C2, упрощая их трекинг. Даже его Telegram-бот для уведомлений был настроен небезопасно, имея админские права и возможность генерации инвайт-линков, чем и воспользовались исследователи для мониторинга его групп. Вершиной неосторожности стало тестирование своего стилера на собственной машине, что привело к утечке его же сохраненных сессий, паролей и тех самых бэкап-кодов 2FA.

Отдельного внимания заслуживает его использование ChatGPT. ИИ был его главным помощником практически во всем: от написания и отладки кода малвари, настройки C2, фишинга, .onion сервисов до изучения новых технологий и перевода переписки. Самое поразительное – он использовал ChatGPT как своеобразного "цифрового психотерапевта" и сообщника, обсуждая свои мотивы, дилемму "black hat vs white hat", обиды на ИБ-компании и даже фактически исповедуясь в своих действиях, перечисляя и найденные CVE, и детали атак. Он даже разработал с ChatGPT план своей "легализации" через агрессивный публичный пиар.

Главный OpSec-провал: тестировать свой стилер на себе, на боевой системе

Типичный