tgoop.com/codeby_sec/8964

Create:

Last Update:

Last Update:

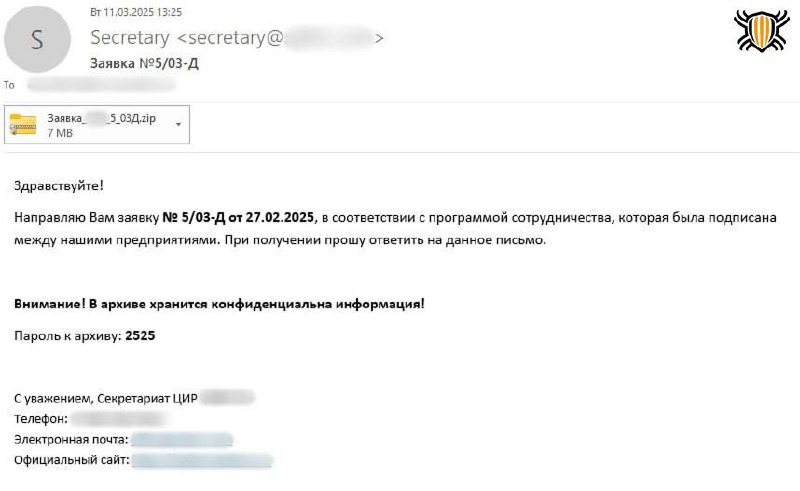

Специалисты Лаборатории Касперского обнаружили массовую рассылку группировкой Head Mare, нацеленную на российские промышленные предприятия.

Данная техника позволяет создавать файлы, которые читаются и интерпретируются разными системами по-разному. Polyglot-файл объединяет в себе элементы разных форматов так, чтобы каждая программа "видела" только свою часть данных, игнорируя остальное. В результате один и тот же файл может быть распознан как изображение, документ или исполняемый файл, в зависимости от контекста, в котором его открывают.

http://109.107.182[.]11/task?uid={uid} в цикле и получает команду, которую выполнит с использованием функции Python subprocess.run. Также в бэкдоре реализована функция, позволяющая загружать инструменты на зараженный хост. 37c0c0b253088c845aad2f36520eaba5

922201bedb77289e17478df2206a40fa

9f250a3163546ee22471390f32d5fed3

c10c6c61dd7807641c2ab22584b64bde

f556f60c9c3877fbf464975ccb58c3f5

2386baf319bc550a6468bf62e661ca48

50c8ac460c185f7ea8cec33f876bef02

cb26c5d904b67f3cb3b2537753f8238a

e0aa78d9b915ff6cd1eb0bb18c73988e

68155b35a6f149a722ce0349a82edf58

109.107.182[.]11

185.130.251[.]101

nextcloud.soft-trust[.]com

hxxps://dveriter[.]ru/dnsclient.zip