tgoop.com/codeby_sec/8851

Create:

Last Update:

Last Update:

Простой в использовании инструмент, предназначенный для тестирования механизмов загрузки файлов. Использует различные методы поиска уязвимостей, чтобы упростить процесс выявления и использования уязвимостей, обеспечивая тщательную оценку веб-приложений.

git clone https://github.com/sAjibuu/Upload_Bypass.git

pip install -r requirements.txt

В этом режиме будут загружаться безвредные файлы, и не будет попыток взломать цель. В случае если указана папка назначения для загружаемых файлов (используя флаг -D), программа определит, отображается ли загруженный файл-образец.

python upload_bypass.py -r test -s 'File uploaded successfully' -E php -D /uploads --burp --detect

Подходит для эксплуатации уязвимостей и загрузки интерактивной веб-оболочки (если указан целевой каталог для загрузки).

python upload_bypass.py -r test -s 'File uploaded successfully' -E php -D /uploads --burp --exploit

Подходит для проверки наличия защиты от вредоносных программ. Загрузит Eicar (файл для проверки защиты от вредоносных программ) в систему, и если пользователь укажет расположение загруженного файла, программа проверит, успешно ли загружен файл и существует ли он в системе, чтобы определить, есть ли в системе защита от вредоносных программ.

python upload_bypass.py -r test -s 'File uploaded successfully' -E php -D /uploads --burp --anti_malware

Программа работает только с файлами запросов, созданными с помощью прокси-инструментов, таких как Burp Suite и ZAP OWASP. Файл с запросом передается с помощью флага -r.

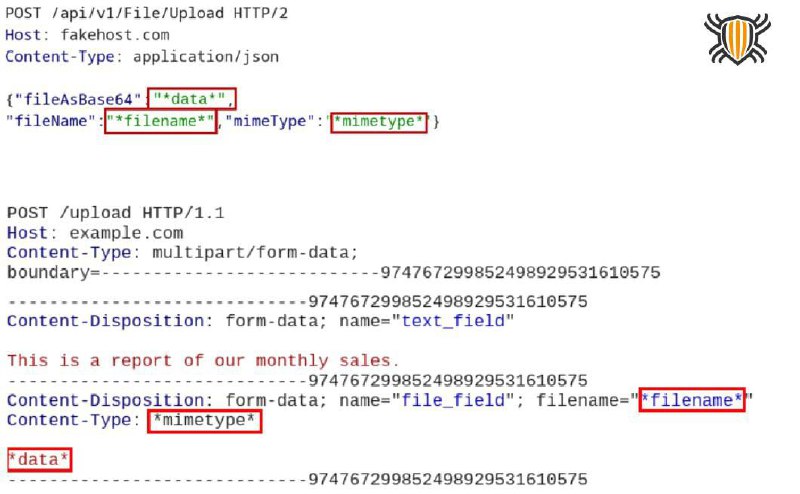

Прежде чем сохранять файл запроса с прокси-сервера, который вы используете, например, Burp Suite, замените следующие значения параметров соответствующими маркерами: File content: *data*, Filename: *filename*, Content-Type header: *mimetype*.